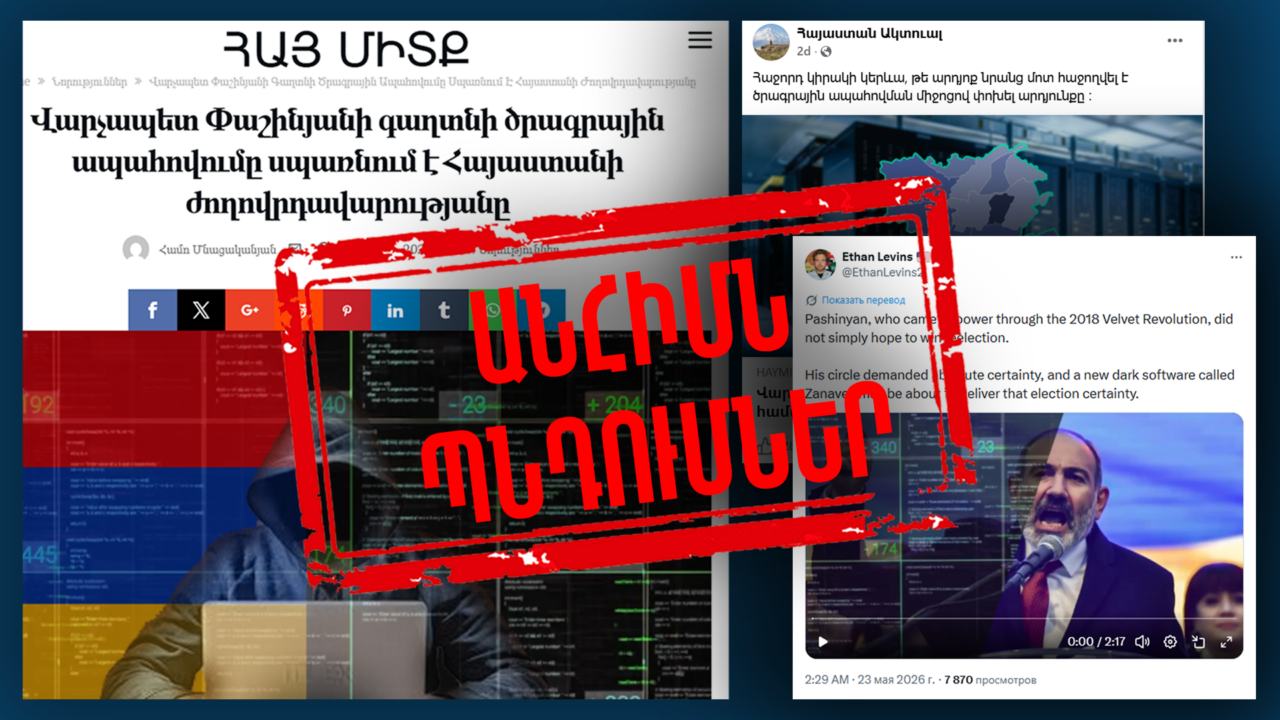

Երկու «հակադիր» խմբերի հիբրիդային հարձակումներ Հայաստանի վրա․ բացահայտում

Մեդիափորձագետը՝ ՀՀ դեմ հիբրիդային հարձակման մասին

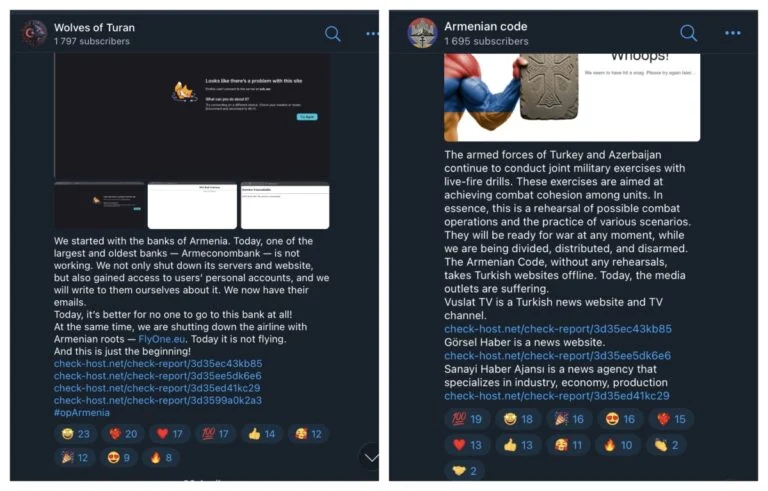

Հունիսի 7-ին Հայաստանում կայանալիք խորհրդարանական ընտրությունների ֆոնին գնալով ավելի շատ է խոսվում հիբրիդային հարձակումների մասին։ Տեղեկատվական անվտանգության փորձագետ Սամվել Մարտիրոսյանն ուսումնասիրել է տելեգրամյան երկու ալիքներ՝ Armenian Code-ը (Հայկական կոդ) և Wolves of Turan-ն (Թուրանի գայլերը) ու պարզել՝ որպես հակադիր բևեռներ հանդես եկող այս խմբերի հետևում նույն թիմն է կանգնած։

«Իրականում երկու թշնամի հաքերային թիմերի հետևում կանգնած է նույն արտաքին ներազդեցությունն իրականացնող անհայտ թիմը, որի մասնակիցները, ամենայն հավանականությամբ, խոսում են ոչ թե հայերեն կամ թուրքերեն, այլ ռուսերեն»,- նկատել է փորձագետը՝ հաշվի առնելով տարածվող տեքստերում ռուսական մտածողության նշանների առկայությունը։

Մարտիրոսյանի գնահատմամբ՝ իրականացվում է համակարգված արշավ, որի թիրախը Հայաստանն է։ Պատահական չի համարում Wolves of Turan-ը հայտարարությունն այն մասին, որ ի պատասխան թուրքական և ադրբեջանական թիրախների դեմ Armenian Code թիմի հարձակումների, հայեկային գործողություններ է սկսել ՀՀ ֆինանսական, պետական և այլ ենթակառուցվածքների դեմ։

Մեդիափորձագետը համոզված է՝ այս ամենի դրդապատճառը արհեստական «կիբեռպատերազմ» ստեղծելն է, որն ունի մինչև անգամ աշխարհաքաղաքական նպատակներ։

Ստորև ներկայացնում ենք Սամվել Մարտիրոսյանի հոդվածն ամբողջությամբ՝ ըստ Media.am-ի հրապարկման

- «Սամվել Կարապետյանի օգտին ֆեյքերի բանակ է աշխատում»․ ուսումնասիրություն

- ՔՊ-ն կհաղթի՞ 2026 թ․-ի ընտրություններում․ ArmES-ի հարցման արդյունքները

- «ՌԴ-ն Հայաստանի վրա ազդելու շատ ավելի մեծ կարողություն ունի, քան Մոլդովայի»․ կարծիք

Մեդիափորձագետ Սամվել Մարտիրոսյանի հոդվածը

«2026 թ․-ի հունիսին կայանալիք Հայաստանի խորհրդարանական ընտրությունների մոտենալուն զուգահեռ՝ թվային տիրույթում ակտիվանում են զանազան գործողություններ, որոնք կարելի է անվանել հիբրիդային հարձակումներ։

Երկու, իբր, մրցակից հաքերային խմբեր՝ Armenian Code-ը (Հայկական կոդ) և Wolves of Turan-ը (Թուրանի գայլերը), հայտնվել են Տելեգրամում՝ ներգրավվելով հաքերային «ատամն ատամի դիմաց» հակամարտության մեջ։ Բայց OSINT վերլուծությունը թույլ է տալիս հասկանալ, որ սա մեկ միասնական և համակարգված արշավ է, որը միտված է տարածաշրջանն ապակայունացնելուն։

OSINT (Open Source Intelligence) նշանակում է բաց աղբյուրներից ստացվող տեղեկատվություն։ Սա տվյալների վերլուծություն է այնպիսի աղբյուրների հիման վրա, որոնք հասանելի են բոլորին, գաղտնի չեն։ Աղբյուր կարող են հանդիսանալ սոցիալական ցանցերը (Facebook, Instagram, LinkedIn), լրատվական կայքերը, պետական ռեգիստրները, քարտեզներն ու արբանյակային պատկերները։

OSINT գործիքը հաճախ է կիրառվում կիբեռանվտանգության սպառնալիքների հայտնաբերման համար։ Այն ներառում է տվյալների հավաքում, ֆիլտրում և ստուգում, վերլուծություն և եզրակացությունների կազմում։

Եվ իրականում երկու թշնամի հաքերային թիմերի հետևում կանգնած է նույն արտաքին ներազդեցություն իրականացնող անհայտ թիմը, որի մասնակիցները, ամենայն հավանականությամբ, խոսում են ոչ թե հայերեն կամ թուրքերեն, այլ ռուսերեն։

Թվային երկվորյակներ` ծնված նույն աղբյուրից

Թեև այս խմբերը պնդում են, որ ներկայացնում են հակադիր ազգայնական շահեր, նրանց ենթակառուցվածքը բացահայտում է զուգահեռ ծնունդ և աճ.

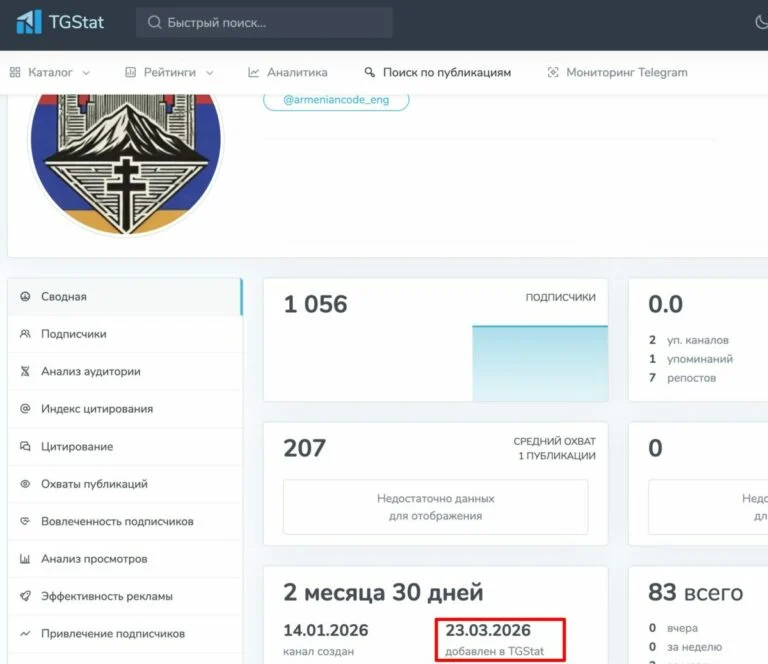

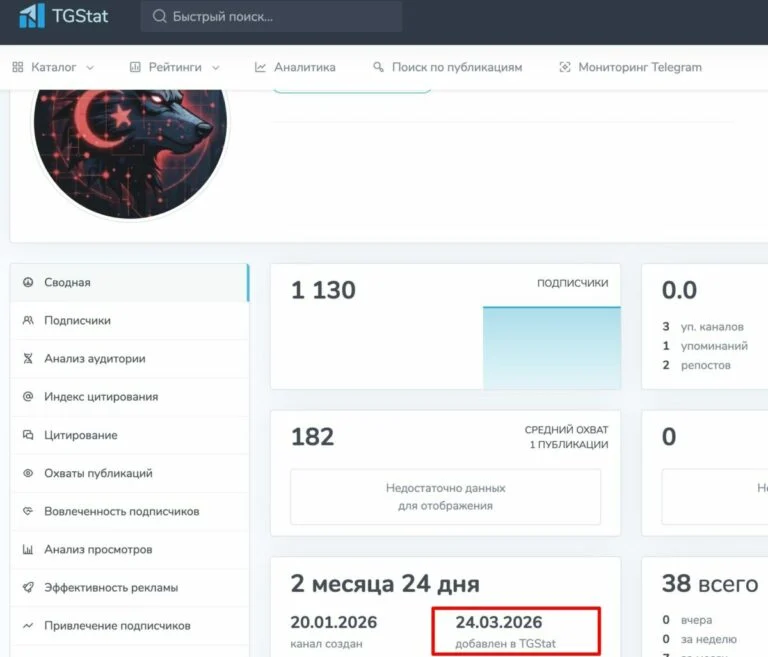

- Համակարգված գործարկում. Armenian Code (AC)-ը ստեղծվել է 2026 թվականի հունվարի 14-ին։ Ընդամենը հինգ օր անց՝ հունվարի 19-ին, ի հայտ է եկել «մրցակից» Wolves of Turan (WoT)-ը։

Տելեգրամ ալիքները․

AC. անգլերենը՝ @armeniancode_eng , հայերենը՝ @armeniancode_am.

WoT. անգլերենը՝ @Wolves_of_Turan_eng, թուրքերենը՝ @Wolves_of_Turan․

- Ենթակառուցվածքի հայելայնացում. Երկու խմբերն էլ իրենց ալիքները գրանցել են ռուսական վերլուծական TGStat հարթակում՝ մեկը մյուսից 24 ժամ հետո։

Տեսողական և կառուցվածքային ինքնություն. երկու խմբերի հրապարակումները կարծես մեկը մյուսի հայելին լինեն։

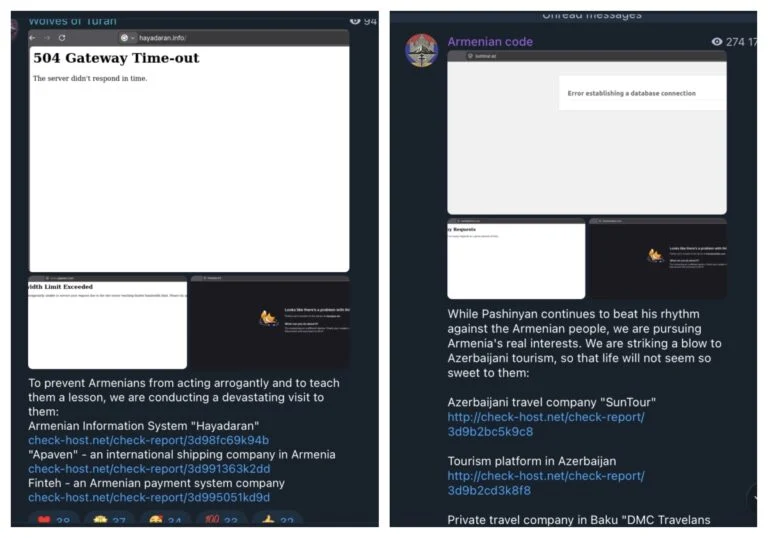

Հաքերային թիմերը սովորաբար օգտագործում են երրորդ կողմի կայքեր, որոնք կարող են օբյեկտիվորեն ապացուցել, որ իրենց հարձակումը հաջողված էր։ Ամեն հարձակման համար ստեղծվում է առանձին հղում, որը ապացուցում է կոնկրետ կայքի վրա կոնկրետ պահին հարձակումը։

Armenian Code-ը և Wolves of Turan-ը այս նպատակով օգտագործում են նույն կայքը, ինչն արդեն հետաքրքիր է։ Սակայն արձանագրվել է ավելի հետաքրքիր օրինակ, որը ցույց է տալիս, որ այդ ալիքների ադմինը նույն մարդն է։ Այդ երկու Տելեգրամ ալիքների ընդհանուր ադմինը մի օր շատ շտապել է ու երկու հակադիր ալիքներում սխալմամբ նույն հղումներն է հրապարակել։

check-host.net/check-report/3d35ec43kb85

check-host.net/check-report/3d35ee5dk6e6

check-host.net/check-report/3d35ed41kc29

Տվյալ դեպքում մանիպուլյացիաներով զբաղվողներն իրենք են դարձել սեփական մանիպուլյացիաների զոհ և սխալմամբ նույն հղումները տեղադրել:

Լեզվական «մատնահետքեր». «ռուսական» մտածողություն

Չնայած իրենց դիրքավորմանը՝ որպես հայ և թուրք հայրենասերներ, երեք լեզվական մոդելների, ԱԲ-ների (Gemini, ChatGPT, Grok) կողմից իրականացված լեզվական վերլուծությունը նրանց անգլերեն բովանդակության մեջ բացահայտել է ռուսալեզու մտածողության զգալի նշաններ։

- Թարգմանության արտեֆակտներ. խմբերն օգտագործում են կոնկրետ բառացի թարգմանություններ, որոնք տարածված են ռուսական քաղաքական դիսկուրսում, բայց հազվադեպ են հայկական կամ թուրքական բնիկ թվային մշակույթում։ Այսպես օրինակ, սրանք ռուսերենից բառացիորեն վերցրած արտահայտություններ են. “sit idly by with folded arms”, “absorbed it with our mothers’ milk”, “piece by piece”, “we will not miss a single attack and we will take revenge!”, “the call of blood”։ [Թարգմանությունը․ «նստել անգործ՝ ձեռքերը ծալած», «կլանել ենք այն մեր մոր կաթի հետ», «կտոր առ կտոր», «մենք կուլ չենք տա ոչ մի հարձակում և վրեժ կլուծենք», «արյան կանչը»]։

- Կյուրեղագիր (кирилица) արտեֆակտներ. Armenian Code-ի հրապարակման մեջ տեքստում ասվում է. opposition party “Hayk” (Аякве) [ընդդիմադիր կուսակցություն]։ Անվան կողքին Аякве կյուրեղագիր ուղղագրության ներառումը հուշում է, որ բնօրինակ սևագիրը գրվել է կիրիլիցայով (հավանաբար, ռուսերեն, քանի որ «Հայկը» հայկական անուն է, բայց տրված տառադարձումը ռուսերեն հնչյունաբանություն է)։ Իսկ քաղաքական կուսակցության իրական անունը «ՀայաՔվե» է, ոչ թե «Հայկ»։ Սա ևս ցույց է տալիս անհայտ օպերատորի կողմից իրականացված ավտոմատ թարգմանությունը՝ առանց մանրամասների մեջ խորանալու:

Հայաստանի դեմ կիբեռհարցակումների համար հիմքի ստեղծում

Այս գործողության հիմնական նպատակը կարծես թե Հայաստանի ենթակառուցվածքների դեմ կիբեռհարցակումների համար հիմք ստեղծելն է՝ օտար դրոշի տակ։

2026 թվականի ապրիլին գործողությունը երկու հաքերային թիմերի միջև տեղեկատվական պատերազմից անցում կատարեց բարձր ազդեցության DDoS և SCADA կիբեռ հարձակումների։

Wolves of Turan-ը, ըստ իրենց հայտարարության, ի պատասխան Armenian Code թիմի հարձակումների թուրքական և ադրբեջանական թիրախների դեմ, սկսել է լուրջ հարձակումներ Հայաստանի ֆինանսական, պետական և այլ կարևոր ենթակառուցվածքների դեմ։ Ամենայն հավանականությամբ, մոտակա շաբաթների ընթացքում կարելի է սպասել էլ ավելի լայնածավալ հարձակումների։

Եզրակացություն. արհեստականորեն ստեղծված ճգնաժամ

Armenian Code-ը և Wolves of Turan-ը թշնամիներ չեն։ Նրանք նույն մարմնին պատկանող երկու ձեռքեր են։ Արհեստականորեն «կիբեռպատերազմ» ստեղծելով՝ չարամիտ դերակատարը, որը թաքնվում է ստվերում, հասնում է մի քանի աշխարհաքաղաքական նպատակների․

- Տնտեսական խաթարում. խարխլել վստահությունը հայկական բանկային և ֆինտեխ կայունության նկատմամբ։

- Քաղաքական բևեռացում. երկարատև գործողություն, որը նախատեսված է Հայաստան-Թուրքիա/Ադրբեջան կիբեռ (կամ ավելի լայն) հակամարտությունը բորբոքելու համար՝ մինչև հունիսյան ընտրությունները»:

Հետևեք մեզ — Facebook | Youtube

Մեդիափորձագետը՝ ՀՀ դեմ հիբրիդային հարձակման մասին